Verifikation nuklearer Abrüstung

von Alexander Glaser, Malte Göttsche, Simon Hebel, Manuel Kreutle, Moritz Kütt, Götz Neuneck, Sebastien Philippe und Ulrich Rührmair

Beilage zu Wissenschaft und Frieden 2-2019

Herausgegeben von der Informationsstelle Wissenschaft und Frieden in Zusammenarbeit mit dem Forschungsverbund Naturwissenschaft, Abrüstung und internationale Sicherheit (FONAS e.V)

Editorial

von Malte Göttsche

Die nukleare Rüstungskontrolle und Abrüstung sind in eine schwere Krise geraten. Erneute Rüstungswettläufe kündigen sich an, und zentrale Rüstungskontrollverträge werden wechselseitig in Frage gestellt. Diese politischen Krisen zu lösen und Rüstungskontrolle zu erhalten, wird schwer genug; um darüber hinaus zukünftig bedeutende Reduktionen nuklearer Arsenale zu erreichen, sind u.a. neue Verifikationsverfahren und -vereinbarungen notwendig, die geeignet sind, reale Abrüstung zuverlässig zu überprüfen.

Trotz einiger Fortschritte bleiben vielerlei offene Fragen, wie nukleare Abrüstung verifiziert werden kann. Dieses Dossier beleuchtet das Thema aus verschiedenen Blickwinkeln. Ein Schwerpunkt liegt auf der Frage, wie »vollständige und irreversible« Abrüstung technisch verifiziert werden kann und welche aktuelle Forschung auf diesem Gebiet stattfindet.

Zunächst bietet Götz Neuneck einen Überblick über die Rolle der Verifikation, bisherige Erfahrungen und nötige Entwicklungen. Neue Verifikationsverfahren für zukünftige Abkommen seien wichtig, um technische Lücken rechtzeitig zu schließen, und gleichzeitig hilfreich, um die derzeit festgefahrene Rüstungskontrollagenda zu stärken.

Wie zukünftig die Zerlegung von Kernwaffen unter Einbeziehung von Nicht-Kernwaffenstaaten verifiziert werden könnte, zeigen Simon Hebel und Manuel Kreutle auf. Die Herausforderung hierbei ist, dass geheime Informationen zu den Sprengköpfen sowie zu Aspekten der Abrüstungseinrichtungen geschützt werden müssen. Aus eben diesem Grund werden Inspektor*innen sich in solchen Anlagen nicht frei bewegen können. Detaillierte Protokolle müssen ausgehandelt werden, die den Verifikationsprozess inklusive der Rechte und Pflichten beider Parteien beschreiben.

Forschung zu Verifikationsprozessen wird dadurch erschwert, dass Fachleute aus dem Ausland nur selten Zugang zu Kernwaffenanlagen erhalten, um internationale Übungen durchzuführen. Wie Moritz Kütt und Alexander Glaser schreiben, können solche Probleme durch den Einsatz von Virtual Reality umgangen werden: Übungsteilnehmer*innen können sich in der virtuellen Umgebung einer Abrüstungseinrichtung treffen und so die Prozesse gemeinsam erproben. Dies kann internationale Kooperation erheblich vereinfachen.

Sensoren werden benötigt, um zu überprüfen, dass keine geheime Abzweigung von Kernwaffen aus Lagerräumen stattfindet. Dabei muss sichergestellt sein, dass weder der Kernwaffenstaat noch Inspektor*innen solche Sensoren manipulieren können. Vor allem bei Systemen mit umfangreicher Elektronik und Software ist dies schwer zu gewährleisten. Ulrich Rührmair und Sebastien Philippe beschreiben ein Verfahren, welches auf einfachen Komponenten ohne komplexe Elektronik beruht und daher deutlich sicherer ist.

Um das Potenzial zum Bau neuer Sprengköpfe zu erfassen, müssen auch Spaltmaterialien verifiziert werden, die Grundlage aller Kernwaffen. Wie ich diskutiere, werden erstens Verifikationskonzepte benötigt, um zu überprüfen, dass keine neuen Spaltmaterialien für Waffenzwecke produziert werden. Die Notwendigkeit eines entsprechenden Vertrags wird seit vielen Jahren diskutiert. Zweitens müsste überprüft werden, dass weder eine Abzweigung deklarierter Bestände stattfindet noch geheime Bestände existieren.

Die Artikel zeigen insgesamt, dass vielseitige Forschung stattfindet, aber noch ein erheblicher Entwicklungsaufwand geleistet werden muss, bis die Konzepte und Techniken, die zur Verifikation nuklearer Abrüstung benötigt werden, einsatzreif sind. Technische Innovationen sind hier ebenso erforderlich wie neue Verifikationsprotokolle und eine verstärkte Zusammenarbeit der Staaten und der Wissenschaft. Neben der Intensivierung der wissenschaftlichen Forschung sind dazu am besten internationale Entwicklungskooperationen geeignet, welche die verschiedenen Weltregionen berücksichtigen. So wird nicht nur globale Expertise gebündelt, sondern auch die so dringend benötigte Vertrauensbildung gestärkt.

Entsprechende Maßnahmen sollten schnellstmöglich intensiviert werden. Zwar scheinen aufgrund des heutigen politischen Klimas tiefe Einschnitte in nukleare Arsenale in weite Ferne gerückt zu sein, jedoch brauchen Forschung und Entwicklung auch recht lange Zeit. Verifikationsverfahren müssen also zügig weiterentwickelt werden, damit sie zur Verfügung stehen, sobald die politischen Umstände neue Abrüstungsinitiativen ermöglichen.

Malte Göttsche leitet als Juniorprofessor die Nachwuchsgruppe »Verifikation und Nukleare Abrüstung« an der RWTH Aachen, ist Freigeist Fellow der VolkswagenStiftung und Mitglied im Jungen Kolleg der NRW-Akademie der Wissenschaften. Bei FONAS hat er den stellvertretenden Vorsitz inne.

Verifizierbarkeit von nuklearer Abrüstung und Rüstungskontrolle

von Götz Neuneck

Die globalen Nukleararsenale wurden seit ihrem Höchststand 1986 zwar numerisch auf ca. 15.000 Sprengköpfe verringert, aber die verbleibenden Nuklearwaffen sind »nutzbarer« denn je. Die USA und Russland stellen die nukleare Abrüstungsagenda massiv in Frage. Vorhandene Nuklearwaffen werden »modernisiert« und neuartige erprobt. Das internationale Rüstungskontrollsystem wird durch Vertragskündigungen (INF-Vertrag über das Verbot von Mittelstreckenraketen und Iranabkommen) oder blockierte Verhandlungen (über die Verlängerung von New START) nachhaltig geschwächt (Neuneck 2018).

Die Gründe für diesen negativen Trend sind eher politischer als technischer Art. Viele vermeintliche Hindernisse für nukleare Abrüstung und Rüstungskontrolle ließen sich durch verstärkte Verifikationsmaßnahmen aus dem Weg räumen. Im Falle des INF-Vertrages beispielsweise könnten die Anschuldigungen der USA und Russlands durch gegenseitige Inspektionen geklärt werden. Allerdings hinderte selbst die weitreichende, tiefgreifende und bis dato erfolgreiche Überwachung des Iran durch die Internationale Atomenergieorganisation (IAEO) die USA nicht daran, das Iran-Abkommen (Joint Comprehensive Plan of Action) von 2015 aufzukündigen. Und die mögliche »Denuklearisierung« Nordkoreas weckt zwar neue Hoffnungen, wirft aber auch zentrale Fragen auf, wie die nach der Offenlegung des nordkoreanischen Potentials (Baseline Declaration) und dessen schrittweiser Verifikation.

Diese Beispiele verdeutlichen, wie zentral, heikel und wichtig die effektive Verifikation von Abkommen und Verträgen ist, um Vertrauen aufbauen und die Kooperationsfähigkeit aufrecht erhalten zu können.

Schlüsselrolle für die Verifikation

Wenn die Umsetzung von Abrüstungsvereinbarungen auf politischer Ebene stockt oder in eine Sackgasse gerät, kann die Weiterentwicklung von Verifikationsverfahren die Rüstungskontollagenda am Leben erhalten und technologische Lücken schließen. Ein Beispiel hierfür war die während des Kalten Krieges jahrelang in Genf tagende, blockübergreifende »Group of Scientific Experts« (GSE), die Technologien und Verfahren zur Überprüfung eines Verbots von unterirdischen Nuklearwaffentests weiterentwickelte, die in den 1980er und 1990er Jahren mit entsprechender politischer Unterstützung schließlich aufgegriffen wurden und 1996 zum Abschluss des Umfassenden Teststoppvertrags (Comprehensive Nuclear Test Ban Treaty) führten.

Die »effiziente und glaubwürdige« Verifikation der Einhaltung eines Vertragstatbestandes ist gerade auch im Falle nuklearer Abrüstungsverpflichtungen von größter Bedeutung für die Durchsetzung vereinbarter Vertragsziele. Voraussetzung dafür ist in jedem Einzelfall, dass ein Vertrag mit klaren Abrüstungszielen und konkreten Verifikationsregelungen zustande kommt. Idealerweise muss außerdem ein Gremium geschaffen oder benannt werden, das für die Umsetzung der Bestimmungen verantwortlich ist.

Verifikationsprozesse sind oft politisch kontrovers. Zum einen argumentieren die Gegner von Abrüstungsverträgen stets, dass Verifikation im Einzelnen nicht möglich sei oder dass sich die eine oder andere Vertragspartei nicht an den Verbotstatbestand halten werde. Zum anderen sind die technischen (Correctness) und geografischen (Completeness) Herausforderungen zur Überprüfung eines Tatbestandes stets groß. Diesen Komplexitäten zu begegnen, benötigt politische Einsicht, rechtliche Instrumente, technische Expertise und Geduld. In der Geschichte der nuklearen Rüstungskontrolle gibt es unterschiedliche Beispiele und Erfahrung mit den meist komplexen Verifikationsprozessen.

Zu klären ist zudem, was Verifikation eigentlich genau ist, welchen Zielen sie dient und welche Prinzipien und Instrumente zugrunde liegen. Ebenso spielen Kosten, Effizienz und die rechtlichen Möglichkeiten der Beteiligten eine große Rolle. Es zeigt sich, dass auf verschiedenen Ebenen unterschiedliche Anstrengungen unternommen werden müssen, um Lücken in den Verifikationsmöglichkeiten zu füllen und wirkungsvolle Instrumente für die Verifikation der Zukunft zu schaffen, zu erproben und einzusetzen. Obgleich der Abschluss neuer konkreter Verträge (wie z.B. eines Verbots der Produktion von Spaltmaterialien) zur Zeit eher unwahrscheinlich ist, ist es dringend geboten, die Verifikationsfähigkeiten für die Zukunft schon jetzt weiterzuentwickeln. Dabei zeigen sich neue Herausforderungen gerade im Bereich einer multilateralen Verifikation, die durch kombinierte Anstrengungen interessierter Staaten, der internationalen Diplomatie, der Wissenschaft und der Zivilgesellschaft angegangen werden müssen, wenn der Ruf nach einer Welt ohne Nuklearwaffen ernst gemeint ist (zur Rolle der Wissenschaft siehe Neuneck 2011).

Trotz der weltweiten Enttäuschung über die fehlenden Fortschritte bei der nuklearen Abrüstung und das sich rapide verschlechternde politische Klima liegt es im Interesse der Abrüstungsbefürworter, dass effektive Verifikationslösungen erarbeitet, erprobt und institutionalisiert werden, um Vertrauen in die Prozesse zur Reduzierung und letztlich Eliminierung der heutigen Nuklearwaffenarsenale aufzubauen. Praktisch durchführbare Verifikation ist sowohl für den 1970 in Kraft getretenen Nichtverbreitungsvertrag (NVV) als auch für den 2017 vereinbarten »Vertrag über das Verbot von Kernwaffen« (Verbotsvertrag) von größter Bedeutung. Beim NVV geht es um die Verifikation existierender Vertragsbestimmungen durch Standard-Sicherungsmaßnamen (Safeguards), das weiterreichende Zusatzprotokoll oder sogar Sonderinspektionen der IAEO. Beim Verbotsvertrag, der nach Hinterlegung der 50. Ratifizierungsurkunde in Kraft treten wird, gilt es sicherzustellen, dass ein dem Vertrag beitretender Nuklearwaffenstaat seine gesamten Nuklearwaffen, Produktionsanlagen und waffenfähigen Materialien eliminiert (hat). Und schließlich muss in einer Welt ohne Nuklearwaffen garantiert werden, dass kein Staat über heimliche Vorräte an waffenfähigen Spaltmaterialien oder Nuklearwaffen verfügt und den Zustand der Nuklearwaffenfreiheit tatsächlich aufrecht erhält.

Für künftige Abrüstungsszenarien sind somit dem jeweiligen Vertragsgegenstand angepasste regionale oder globale Verifikationsregime zu entwerfen. Hierfür sind sowohl technologische Maßnahmen, umfassende Inspektionen oder punktuelle Methoden, wie Verdachtsinspektionen, als auch Konzepte, wie »soziale Verifikation«, bzw. die Kombination dieser Elemente notwendig.

»Mistrust and verify«

Verifikation ist vom Begriff her recht einfach zu definieren, wird er doch vom Lateinischen »veritas facere« abgeleitet: Es handelt sich also um den Nachweis, dass ein vermuteter oder behaupteter Sachverhalt im Rahmen eines vertraglich festzulegenden Rahmens »wahr« oder zutreffend ist. Basis für vereinbarte Verifikation ist ein Vertrag, der die Verifikation des Vorhandenseins (presence) oder der Abwesenheit (absence) bestimmter Vertragsgegenstände regelt.

Bisher ist der Abzug von nuklearen Sprengköpfen das herausragende Paradigma nuklearer Abrüstung. Eine Studie des United Nations Institute for Disarmament Research (UNIDIR) zeigte unlängst, dass die Abwesenheit von Nuklearwaffen nach einem Abzug der Waffen gut verifiziert werden kann (UNIDIR 2018). Die anschließende Zerstörung von Sprengköpfen erfolgt bisher in eigener Regie der Nuklearwaffenstaaten und ohne Verifikation. Im Falle einer umfassenden nuklearen Abrüstung muss es aber um die irreversible und überprüfbare Eliminierung von nuklearen Sprengköpfen, missionskritischen Anlagen und waffenfähigem Material (Plutonium oder hoch angereichertem Uran) gehen. Vertragsgegenstand kann somit der gesamte militärische und nicht-militärische Teil des so genannten Brennstoffkreislaufes sein. Je nach Einbeziehung staatlicher Akteure kann Verifikation uni-, bi- oder multilateral vorgenommen werden.

Die einseitige Verifikation der Vernichtung eines aktiven militärischen Nuklearprogramms gab es im Falle des Irak, wobei der Abbau von Anlagen und Materialien nach dem Zweiten Golfkrieg durch UN-Missionen vorgenommen wurde. Es zeigte sich bei den UN-Missionen UNSCOM (1991-1997) und UNMOVIC (2002-2007), dass dies ein jahrelanges Unterfangen mit hohen Kosten, politischen Spannungen und umfassenden Inspektionen speziell ausgebildeter Inspekteur*innen aus vielen kooperierenden Staaten war. Ein weiterer Fall ist Südafrika, das sein Nuklearwaffenprogramm ab 1993 freiwillig aufgab. Die den Abbau begleitende IAEO konnte (z.B. durch die Überprüfung historischer Dokumente) erst 2010 bestätigen, dass das militärrelevante Spaltmaterial nur noch für zivile Aktivitäten genutzt wird.

Verifikation im umfassenden Sinne benötigt also nicht nur einen zuverlässigen Mechanismus und erprobte Verifikationsmethoden (Inspektionen, Personal, Technologien), sondern auch eine ausführende Organisation, wie z.B. die IAEO, die allerdings bisher kein explizites Abrüstungsmandat besitzt (Neuneck 2017). Abgestützt werden kann Verifikation auch durch die Nutzung von »National Technical Means« (NTM, d.h. nationalen Aufklärungsquellen, wie Satelliten) oder »Open Source Intelligence«, also für die Zivilgesellschaft offen verfügbare Daten.

Hauptbestandteil der bisherigen nuklearen Abrüstung sind die Deaktivierung und der Abzug nuklearer Sprengköpfe im Rahmen der bilateralen Abrüstung der USA und Russlands. Im Rahmen des INF-Vertrages von 1987 konnte der vollständige Rückzug der in Europa stationierten bodengestützten Mittelstreckenraketen (d.h. der Startgeräte, Raketen und Unterstützungsausrüstung) der USA und Russlands von NATO und Warschauer Pakt durch Inspektionen überprüft werden. Dabei wurden neue Inspektionsverfahren eingeführt, so z.B. auch die Überwachung, dass keine Mittelstreckenraketen Produktionsstätten für Raketen verlassen (Monitoring). Die START-Verträge von 1991 und 1993 ermöglichten die Überprüfung der Reduktion strategischer Nuklearwaffen durch wechselseitige Inspektionen und die Nutzung nationaler Aufklärungsquellen, insbesondere in Bezug auf die vertragsrelevanten Trägersysteme. Der noch bis 2021 gültige New-START-Vertrag von 2010 führte die Bestimmung der genauen Zahl stationierter Sprengköpfe auf strategischen Raketen ein, inklusive eines Abzuges bzw. der Umrüstung hin zu konventionellen Sprengköpfen (Podvig et al. 2018). Pro Jahr können zehn Inspektionen vorgenommen werden. Auch die Nutzung von Strahlenmessgeräten (Radiation Detection Equipment) wurde in New START erstmalig zugelassen.

Voraussetzung für eine Welt ohne Nuklearwaffen

Gerade in Bezug auf die Abrüstungsverpflichtung der Nuklearwaffenstaaten gegenüber den Nicht-Nuklearwaffenstaaten im Rahmen des Nichtverbreitungsvertrags ist multilaterale Verifikation von großer Bedeutung. Das Safeguards-System der IAEO wurde nach schweren Rückschlägen erheblich weiterentwickelt; daraus ist das Zusatzprotokoll (Additional Protocol) entstanden. Etablierte Methoden sind die Materialbuchhaltung, Inspektionen (mit »Managed Access«, also kontrolliertem Zugang) oder technische Maßnahmen (Videokameras, Siegel, spezielle Etiketten/tags etc.) Das Iranabkommen bezieht Produktionstechnologien, wie Zentrifugen zur Urananreicherung, mit ein und geht noch weit über die umfassenden Verpflichtungen des Zusatzprotokolls hinaus. Im Rahmen des noch nicht in Kraft getretenen Umfassenden Teststoppabkommens (Comprehensive Nuclear Test Ban Treaty, CTBT) wurde die (provisorische) Überwachungsorganisation CTBTO in Wien geschaffen, die ein weltweites Messnetz aufbaut und betreibt, mit dem es möglich ist, Nuklearwaffentests zu erfassen sowie Sprengstärke und Ort genau zu bestimmen. Obwohl einige Staaten durch ihre Ratifikationsweigerung verhindern, dass der Vertrag in Kraft treten kann, sind die technischen Fortschritte eindrucksvoll, haben einen hohen internationalen Standard erreicht und das Tabu neuer Nukleartests gefestigt.

In den letzten Jahrzehnten wurden also die Verifikationsmethoden und -verfahren sowohl technisch wie prozedural weiterentwickelt. Die Kompetenz und Expertise der IAEO und der CTBTO wurden erheblich verbessert. Eine globale Verifikationskultur mit viel Expertise und Erfahrungen wurde in einigen Bereichen institutionalisiert. Wenn es um die konkrete Reduktion und gar die glaubwürdige Zerstörung von Nuklearsprengköpfen geht, konzentrieren sich Verifikationsanstrengungen auf Trägersysteme und stationierte Sprengköpfe. Die USA und Russland überwachen sich dabei gegenseitig. Die internationale Gemeinschaft wird bei der Zerstörung der nicht mehr benötigten Sprengköpfe oder des dabei freigesetzten Materials nicht mit einbezogen, was längerfristig nicht tragbar ist. Transparenz und Irreversibilität sind zentrale Abrüstungsindikatoren, die bislang nur unzureichend ausgebildet sind. Schon die Transparenz über die Arsenale (die genaue Zahl der Sprengköpfe, ihr Operationsstatus und die Lager- und Produktionsstätten inkl. des Spaltmaterials) ist mangelhaft. Eine Zerlegung oder Zerstörung eines Nuklearsprengkopfes unter der Kontrolle eines ausländischen Inspekteurs hat bisher nicht stattgefunden. Die Nuklearwaffenstaaten führen besonders ins Feld, dass Artikel II und III des Nichtverbreitungsvertrags die Weitergabe sensitiver Informationen an Nicht-Nuklearwaffenstaaten verbieten, die ja stattfinden würde, wenn Inspekteure aus solchen Ländern an dem Zerstörungsvorgang beteiligt wären und direkten Einblick in das Design des Sprengkopfes bekämen. Es ist somit klar, dass eine zuverlässige Verifikation der Zerlegung und Vernichtung eines Sprengkopfes ein zentrales Element künftiger nuklearer Abrüstung sein muss, und an anderer Stelle in diesem Dossier werden entsprechende Forschungsprojekte beschrieben.

Neue Anstrengungen zur Abrüstungsverifikation sind notwendig

In den letzten Jahren starteten einzelne Staaten mehrere Initiativen, um die technische und prozedurale Basis der Abrüstungsverifikation zu erweitern (Überblick siehe Göttsche et al 2015, S. 2). Bereits 1996-2002 entwickelten die USA und Russland zusammen mit der IAEO im Rahmen der »Trilateral Initiative« u.a. das »Information Barrier«-Konzept. Norwegen und Großbritannien, also ein Nuklearwaffenstaat und ein Nicht-Nuklearwaffenstaat, zeigten die Möglichkeiten vertiefter technischer Kooperation auf und führten 2008-2010 drei interessante Übungen zum Thema »Managed Access« durch.

2014 initiierten das US-Außenministerium und die Nichtregierungsorganisation Nuclear Threat Initiative die »International Partnership for Nuclear Disarmament Verification« (IPNDV), in deren Rahmen 25 Staaten in drei Arbeitsgruppen kooperieren, um die technischen Grundlagen nuklearer Abrüstungsverifikation zu erarbeiten (Hinderstein 2019). Dabei erstreckt sich die Spannweite von innovativen technologischen Methoden über die konkrete Organisation von Inspektionen und Deklarationen, die Ausbildungsstandards von internationalen Inspekteur*innen bis hin zu künftigen Abrüstungsszenarien. Während sich IPNDV in der ersten Phase mit den unterschiedlichen Aspekten des Monitoring und der Verifikation der für die Abrüstung einer Nuklearwaffe erforderlichen 14 Schritte – von der Abtrennung des Sprengkopfes und seiner Zerlegung bis hin zum Abtransport der Komponenten – eingehend beschäftigte, stehen praktische Übungen im Mittelpunkt der zweiten Phase. So ist im Sommer 2019 eine gemeinsame Übung im Forschungszentrum Jülich geplant, die Frankreich und Deutschland ausrichten werden. Im Bericht der ersten Phase war man sich einig, dass „Sicherheit und Sicherung, Nichtverbreitung und Klassifizierungsaspekte erfolgreich in einem künftigen Abkommen zur nuklearen Abrüstung behandelt werden können“ (IPNDV 2017).

Auch wenn IPNDV nicht die heutige rüstungspolitische Blockade lösen kann, sind systematische Arbeiten der Staatenwelt nötig, um neue Verifikationskonzepte zu erarbeiten. Egal, ob es sich um die Überprüfung einer begrenzten Zahl von Sprengköpfen, eines vollständigen Arsenals von Sprengköpfen oder der damit verbundenen Produktionsstätten handelt, im internationalen Kontext muss jeder Abrüstungsprozess zuverlässig, glaubwürdig und effizient durch internationale Inspekteur*innen begleitet werden können. IPNDV trägt schon jetzt zur Vertrauensbildung zwischen den Nuklearwaffenstaaten und den Nicht-Nuklearwaffenstaaten bei, stärkt die Netzwerkbildung und eröffnet neue Fragestellungen, die bisher übersehen wurden. Dabei zeigt sich auch deutlich, welche Staaten an Fortschritten bei der Abrüstungsverifikation interessiert sind.

Bestandteil der internationalen Abrüstungsverifikation sind überdies Akteure aus der Zivilgesellschaft (z.B. das Verification Research, Training and Information Centre/VERTIC in London oder NTI in Washington, D.C.) oder der Wissenschaft (u.a. Princeton University, Massachusetts Institute of Technology, King‘s College, Universität Hamburg, RWTH Aachen). Es ist wünschenswert und nötig, dass sich mehr Staaten an den Forschungs- und Entwicklungsprojekten beteiligen. Eine »Group of Governmental Experts« tagt zur Zeit bei den Vereinten Nationen in Genf, um die Rolle von Verifikation für die weitere nukleare Abrüstung auch im Hinblick auf eine Welt ohne Nuklearwaffen zu diskutieren.

All diese Aktivitäten zeigen, dass die Abrüstungsbereitschaft in einigen Staaten zwar rückläufig ist, global aber das Bewusstsein wächst, dass eine glaubwürdige und zuverlässige Verifikation von Abrüstung der weiteren analytischen Arbeit bedarf, zu der möglichst viele Staaten, die Zivilgesellschaft und die Wissenschaft auch in Zukunft wichtige Beiträge leisten müssen. Eine bessere Vernetzung der wachsenden Community wäre sicher sinnvoll. Vielleicht könnte ein jährliches internationales Treffen, dass von einem Staat ausgerichtet wird, hier Abhilfe schaffen.

Literatur

Göttsche, M.; Kütt, M.; Niemeyer, I.; Neuneck, G. (2015): Advancing disarmament verification tools – a task for Europe. Esarda Bulletin, Nr. 53, December 2015, S. 111-123.

Hinderstein, C. (2019): International Partnership for Nuclear Disarmament Verification – Laying a foundation for Future Arms Reductions. Bulletin of the Atomic Scientists, Vol. 74, Nr. 5, S. 305-311.

International Partnership for Nuclear Disarmament Verification/IPNDV (2017): Phase I, Summary Report – Creating the Verification Building Blocks for Future Nuclear Disarmament. November 2017.

Neuneck, G. (2011): Wissenschaftliche Herausforderungen in Bezug auf eine Welt ohne Nuklearwaffen. In: Bartosch, U.; Litfin, G.; Braun, R.; Neuneck, G. (Hrsg.): Verantwortung von Wissenschaft und Forschung in einer globalisierten Welt – Forschen – Erkennen – Handeln. Berlin: LIT, S. 69-83.

Neuneck, G. (2017): 60 Jahre nuklearer Prometheus oder Sisyphos? Vereinte Nationen 4/2017, S. 172-178.

Neuneck, G. (2018): Nukleare Rüstungskontrolle – Stand und zentrale Herausforderungen. Zeitschrift für Außen- und Sicherheitspolitik, Vol. 11, Nr. 4, S. 581-601.

Nuclear Threat Initiative/NTI (2014): Innovating Verification – New Tools & New Actors to Reduce Nuclear Risks. Washington, D.C., July 2014.

Podvig, P.; Snyder, R.; Wan, W. (2018): Evidence of Absence – Verification of Nuclear Weapons. Genf: United Nations Institute for Disarmament Research, UNIDIR Resources.

Prof. Dr. Götz Neuneck ist Physiker, stellvertretender Wissenschaftlicher Direktor des Instituts für Friedensforschung und Sicherheitspolitik an der Universität Hamburg (IFSH) und u.a. Sprecher des Arbeitskreises Physik und Abrüstung in der Deutschen Physikalischen Gesellschaft sowie Pugwash-Beauftragter der Vereinigung Deutscher Wissenschaftler.

Zerlegungsprozess von Atomwaffen verifizieren

von Simon Hebel und Manuel Kreutle

In Zeiten erneuter Spannungen zwischen Russland und den USA, in denen mit der Aufkündigung des Vertrags über nukleare Mittelstreckensysteme (Intermediate-range Nuclear Forces, INF) die Entwicklung und Stationierung neuer Atomwaffen droht, sollte nicht vergessen werden, dass Artikel VI des nuklearen Nichtverbreitungsvertrages (NVV) alle Vertragsstaaten nach wie vor zur Abrüstung ihrer Atomwaffenarsenale verpflichtet.

Obwohl im NVV weder das Wann noch das Wie eines derartigen Unterfangens geregelt wurde, ist die Entwicklung von Mechanismen, Techniken und Technologien, die zur Verifikation von nuklearer Abrüstung nützlich oder nötig sein könnten, ein unumgänglicher Schritt in Richtung einer Welt ohne Atomwaffen.

Im Folgenden sollen die zentralen Schritte der Verifikation des Zerlegungsprozesses von Atomwaffen, die damit einhergehenden Herausforderungen und die aktuell diskutierten Methoden vorgestellt werden. Im Anschluss beschreiben wir einige Projekte, die sich mit dem Gebiet befassen.

Der Abrüstungsprozess

Für eine verifizierte Abrüstung muss zunächst eine Deklaration der Bestände erfolgen. Atomwaffenstaaten müssen anderen Atom- sowie Nicht-Atomwaffenstaaten Einsicht in den Umfang ihres nuklearen Arsenals geben sowie eine Überprüfung der Angaben ermöglichen, beispielsweise durch Vor-Ort-Inspektionen.

In der Vergangenheit gab es bereits bilaterale Verträge zwischen den USA und der Sowjetunion bzw. Russland, die im Ansatz derartige Elemente umfassten. Allerdings wurde mit den bisherigen Verträgen (z.B. START, START II oder New START) lediglich die Anzahl der Sprengköpfe auf startbereiten Trägersystemen reduziert, nicht aber das Arsenal an Sprengköpfen insgesamt. Entsprechend wurden im Rahmen dieser Abkommen keine Sprengköpfe zerlegt und keine Verifikationssysteme für die Beseitigung von Sprengköpfen entwickelt. Ein umfassendes Abrüstungsabkommen sollte außerdem multilateral gestaltet sein, um alle Atomwaffenstaaten mit einzubinden. Auch haben Nicht-Atomwaffenstaaten ein offensichtliches Interesse daran, dass der Abbau der Waffenarsenale tatsächlich erfolgt, und werden deshalb an der Verifikation ebenfalls teilhaben wollen.

Nach Abschluss eines (multilateralen) Abrüstungsvertrags, in dem unter anderem Umfang und Fristen geregelt werden müssen, und nach der Deklaration der Bestände kann die eigentliche Abrüstung der Nuklearwaffen erfolgen. Dazu muss sichergestellt werden, dass alle Sprengköpfe vollständig deklariert wurden und dass es sich bei den deklarierten Objekten wirklich um nukleare Sprengköpfe handelt. Ein vertrauenschaffender Weg wären hier die überwachte Abnahme des Sprengkopfes von einem zuvor aktiven Trägersystem (z.B. Atom-U-Boot oder Rakete in zugehörigem Silo) sowie radiometrische Messungen. Ab diesem Zeitpunkt muss ebenfalls sichergestellt werden, dass kein Spaltmaterial aus dem Sprengkopf abgezweigt werden kann. Nach der Abnahme erfolgt der Transport des Sprengkopfes in eine zur Demontage vorgesehenen Anlage. In dieser Anlage wird der Sprengkopf demontiert, und die Komponenten werden separat gelagert. Der Abrüstungsprozess ist jedoch erst dann komplett abgeschlossen, wenn das Spaltmaterial irreversibel zerstört oder umgewandelt wurde.

Die Herausforderungen

Das zentrale Problem, das ein Verifikationsregime für die Abrüstung nuklearer Sprengköpfe lösen muss, ist die Geheimhaltung. Diese Anforderung rührt nicht nur daher, dass fast alle Eigenschaften einer Kernwaffe als uneingeschränkte Militärgeheimnisse und als kritisch für die nationale Sicherheit gelten. Artikel I des NVV regelt außerdem, dass Atomwaffenstaaten unter keinen Umständen Atomwaffen oder Informationen über deren Aufbau und Zusammensetzung an Nichtatomwaffenstaaten weitergeben dürfen. Umgekehrt verpflichten sich die Nichtatomwaffenstaaten gemäß Artikel II des NVV, dass sie unter keinen Umständen versuchen, Atomwaffen oder sensibles Wissen darüber zu erlangen. Somit darf im Zuge der Inspektionen möglichst nichts über die verwendete Menge an Spaltmaterial, die Isotopenzusammensetzung, den Zündmechanismus, den Sprengstoff, die Container für Lagerung und Transport oder ähnliches bekannt werden.

Die Ausgangssituation ist also für Inspektor*innen die folgende: Sie sollen verifizieren, dass ein Objekt, über das sie eigentlich nichts erfahren dürfen, so demontiert wurde, dass aus den verbleibenden Bestandteilen kein weiterer militärischer Nutzen zu ziehen ist.

Neben dem radioaktiven Spaltmaterial enthält der Sprengkopf auch hochexplosiven Sprengstoff. Beides unterliegt sehr strengen Sicherheitsvorschriften, und der Umgang damit ist nur in dafür vorgesehenen Anlagen durch speziell ausgebildetes Personal gestattet. Mitglieder eines inspizierenden Staates werden daher die Überprüfungsmaßnahmen und Messungen nicht selbst durchführen, sondern lediglich vom Atomwaffenstaat dafür bereitgestelltes Personal dabei beobachten dürfen.

Obwohl davon auszugehen ist, dass ein Staat, der einen Abrüstungsvertrag unterzeichnet, auch wirklich an der Abrüstung seines Arsenals interessiert ist, müssen andere Staaten sicherstellen, dass kein Spaltmaterial abgezweigt werden kann, mit dem im Geheimen neue, nicht deklarierte Atomwaffen gebaut werden könnten. Der Fokus auf Spaltmaterial ist naheliegend, da es die ausschlaggebende und am schwersten zu beschaffende Komponente von Atomwaffen darstellt. Eine zentrale Herausforderung ist daher, an bestimmten Stellen die Anwesenheit von nuklearem Material sicherzustellen und dazwischen eine kontinuierliche Beweiskette (chain of custody) zu gewährleisten, um eine potentielle Abzweigung zu verhindern.

Im Detail gestaltet sich dies folgendermaßen: Ist sichergestellt, dass zu Beginn des Abrüstungsprozesses wirklich ein echter nuklearer Sprengkopf vorliegt und keine Attrappe, muss die Identität und Integrität dieses Objekts ohne Unterbrechung bis zum Moment der Zerlegung nachverfolgt werden können. Durch die Verwendung moderner Siegel und Identifikationstechniken kann zuverlässig festgestellt werden, ob ein Container geöffnet wurde. Mithin sind Transport und Lagerung auch dann relativ leicht zu überwachen, wenn keine Inspektoren vor Ort sind. Die eigentliche Demontage findet in einem abgeschlossenen Raum unter absoluter Geheimhaltung statt. Ausgerechnet an dem Punkt, an dem die technische Überwachungskette unterbrochen ist, dürfen also auch keine Inspektoren anwesend sein.

Diesem Problem wird mit einer gründlichen Absicherung aller möglichen Abzweigungspfade begegnet (mehr dazu unten). Im Anschluss an die Demontage bleiben lediglich diverse Container übrig: der nun leere Transportcontainer, in dem der Sprengkopf eingetroffen ist, Container mit dem Spaltmaterial, Container mit dem Sprengstoff und Abfallcontainer mit dem restlichen Material. Keiner der Container darf von den Inspektor*innen geöffnet werden, da sowohl Inhalt als auch der Aufbau der Container selbst der Geheimhaltung unterliegen. Nur der dafür vorgesehene Container darf Spaltmaterial enthalten. Außerdem muss sichergestellt werden, dass kein Spaltmaterial in dem Raum, in dem die Demontage stattfand, zurückbleibt, oder dass es diesen Raum auf anderem Wege verlässt als in dem dafür vorgesehenen Container. Anschließend müssen die Container versiegelt werden, so dass die Überwachungskette wieder hergestellt ist.

Methoden der Verifikation

Elementares Mittel, um sicherzustellen, dass beim Transport und während einer möglichen Lagerung kein Spaltmaterial abgezweigt werden kann, sind die Container. Besonderes Augenmerk liegt auf dem Erhalt der Integrität des Containers und auf der eindeutigen Identifizierung. Ersteres stellt sicher, dass niemand den Behälter geöffnet oder manipuliert hat; Letzteres gewährleistet, dass der Container nicht durch ein leeres Duplikat ersetzt wurde.

In diesem Bereich greifen zunächst klassische Verfahren, wie Siegel, die durch mechanische Einwirkung ihre Oberfläche verändern (»gebrochen werden«) und somit anzeigen, ob jemand versiegelte Container oder Türen geöffnet hat. Ebenfalls simpel, aber effektiv, ist die Kennzeichnung des Containers mit in klebender Flüssigkeit gelösten, reflektierenden Partikeln, die nach einmaligem Auftragen eine zufällige und eindeutige Signatur generieren, die praktisch nicht zu fälschen ist. Diese Technik dient besonders der eindeutigen Identifizierung von Containern und anderen Objekten. Darüber hinaus gibt es weiterreichende Technologien. So könnten Container etwa durch eingebettete Glasfasern verstärkt und so gegen mögliche Manipulationen, z.B. Bohren, geschützt werden; in diesem Fall schickt ein Gerät einen Laserpuls durch die Glasfasern und misst am Faserende das Ausgangssignal. Änderungen im Signal weisen auf eine mögliche Manipulation des Containers hin. Viele weitere Techniken zur Inspektion von Containern, Lagerungsorten und anderen Anlagen werden bereits im Bereich »Safeguards« (Sicherungsmaßnahmen) der Internationalen Atomenergieorganisation, die die Einhaltung des Nichtverbreitungsvertrages kontrolliert, verwendet und könnten auch bei der Abrüstungsverifikation Anwendung finden.

Genauso relevant wie zu verhindern, dass Material aus Transport- und Lagerungscontainern abgezweigt wird, ist es zu überprüfen, dass kein Spaltmaterial den Raum verlässt, in dem der Sprengkopf demontiert wird. Besonders wichtig ist dabei ein so genannter Portalmonitor am Ein- bzw. Ausgang des Raums. Dieser Detektor untersucht Personen, Material und Container, die den Kontrollbereich passieren, auf die An- und Abwesenheit von strahlendem Material. So können auch kleinere Mengen Plutonium und Uran festgestellt werden. Der Ausgang ist jedoch nicht der einzig mögliche Abzweigungspfad. Um sicherzustellen, dass nicht über einen versteckten Weg, z.B. einen Lüftungsschacht oder einen Abfluss, Material entfernt wird, sollten alle möglichen Wege versiegelt werden. Um sicherzustellen, dass nicht einfach Spaltmaterial im Raum zurückgelassen und nach Abzug der Inspektor*innen entfernt wird, sollte der Raum nach Abtransport des Spaltmaterialcontainers mittels Strahlungsdetektoren untersucht werden. Bei diesem Verfahren hilft Wissen über den Aufbau des Raums und der Anlage. Im Zuge einer Inspektion sollte folglich überprüft werden, ob die relevanten Räume wirklich die zuvor deklarierten Abmessungen aufweisen.

Trotz all dieser Techniken ist für eine Verifikation der Abrüstung früher oder später unabdingbar, nicht nur die Abwesenheit, sondern auch die Anwesenheit des abzurüstenden nuklearen Materials festzustellen. Hierfür wurde eine Reihe von Techniken entwickelt, die unter dem Begriff »Informationsbarrieren« zusammengefasst werden. Dies sind Geräte, welche sensitive, d.h. geheimzuhaltende, Informationen messen und in eine nicht-sensitive Information überführen, wie ein einfaches »Ja/Nein«. So kann beispielsweise eine Strahlungsmessung an einem Container durchgeführt werden, und dem Inspektor wird lediglich mitgeteilt, ob nukleares Waffenmaterial anwesend ist oder nicht. Informationsbarrieren lassen sich im Wesentlichen in drei Techniken einteilen.

- Bei »Template«-Informationsbarrieren wird am Container eine Messung durchgeführt und abgespeichert; das ist das Template, das nicht einsehbar ist. Später wird die Messung wiederholt und die Informationsbarriere zeigt lediglich an, ob die neue Messung dem Template entspricht, der gemessene Gegenstand also gleich oder gleichartig ist.

- Eine »Attribute«-Informationsbarriere führt eine Messung am Container durch und analysiert das gemessene Signal, beispielsweise ein Neutronen- oder Gammaspektrum, auf bestimmte Eigenschaften hin. Dies kann eine Isotopenzusammensetzung, Reinheit oder eine Mindestmasse des Spaltmaterials sein. Anschließend teilt die Informationsbarriere nicht die Messwerte mit, sondern lediglich, ob die Messung den geforderten Eigenschaften entspricht.

- Die dritte Art von Informationsbarrieren sind sogenannte »Zero knowledge«-Messtechniken, die so gestaltet sind, dass das Messergebnis selbst keine Rückschlüsse auf geheimzuhaltende Eigenschaften des gemessenen Materials zulässt.

Forschungsprojekte

Obwohl bislang keine Abkommen zur Abrüstung von Sprengköpfen vorliegen, gibt es bereits eine Reihe von Forschungsprojekten, die sich des Themas annahmen, auch unter Beteiligung von Nuklearwaffenstaaten, die derartige Unterfangen als Abrüstungsbemühungen im Sinne von Artikel VI des Nichtverbreitungsvertrages begreifen.

- Die »Trilateral Initiative« zwischen Russland, den USA und der Internationalen Atomenergieorganisation untersuchte im Rahmen der sich verbessernden Beziehungen in den 1990er Jahren Methoden, die sich vor allem auf die Verifikation des Waffenplutoniums vor und nach dem Abrüstungsprozess beziehen, inklusive der Entwicklung einer ersten Informationsbarriere. Es wurde auch ein gemeinsamer Entwurf für ein Verifikationsabkommen ausgearbeitet, der leider nie publiziert wurde.

- Unter dem Titel »US-UK Cooperation to Address Technical Challenges in Verification« firmiert eine ganze Reihe von Projekten, in denen die Nuklearwaffenstaaten USA und Vereinigtes Königreich einzelne Methoden und Technologien zur Abrüstungsverifikation entwickelten und testeten, leider auch ohne eine ausführliche öffentliche Dokumentation.

- Umfassend dokumentiert ist hingegen die »UK-Norway Initiative«, in welcher das Vereinigte Königreich zusammen mit Norwegen in ausführlichen Übungen eine Abrüstungsinspektion zwischen einem Kernwaffenstaat und einem Nichtkernwaffenstaat in einer realistischen Umgebung simulierte, mit Fokus auf der Demontage des Sprengkopfes. Diese Übung wird in reduzierter Form immer noch regelmäßig mit Studierenden wiederholt, beispielsweise im Rahmen eines Seminars, welches das Zentrum für Naturwissenschaft und Friedensforschung der Universität Hamburg anbietet. Aus der UK-Norway Initiative ist auch die »Quad Exercise« unter Beteiligung von Norwegen, Schweden, Vereinigtem Königreich und USA hervorgegangen, die detailliert den verifizierten Transport von Sprengköpfen simulierte.

- Seit 2014 tagt regelmäßig das Programm »International Partnership on Nuclear Disarmament Verification« (IPNDV), in dem mehr als 25 Staaten auf Initiative der USA ein umfassendes Modell für Abrüstungsverifikation sowie zahlreiche Technologiedemonstrationen entwickeln. Hieraus geht auch die von Frankreich und Deutschland organisierte »NuDiVe«-Übung hervor, die eine robuste Verifikation einer Sprengkopfdemontage demonstrieren will und unter anderem von Mitarbeiter*innen des Forschungszentrums Jülich und des Zentrums für Naturwissenschaft und Friedensforschung der Universität Hamburg organisiert wird.

An Universitäten gibt es zahlreiche weitere Projekte, die neue Technologien für die Abrüstungsverifikation entwickeln. Einige davon werden in anderen Artikeln dieses W&F-Dossiers vorgestellt.

Dr. Simon Hebel ist wissenschaftlicher Mitarbeiter am Zentrum für Naturwissenschaft und Friedensforschung der Universität Hamburg. Neben der Abrüstungsverifikation beschäftigt er sich mit der Anwendung radioaktiver Edelgasisotope für Verifikationszwecke und arbeitet an der Entwicklung der NuDiVe-Übung.

Manuel Kreutle studiert an der Universität Hamburg Physik im Master und forscht im Rahmen seiner Tätigkeiten am Zentrum für Naturwissenschaften und Friedensforschung an nuklearer Abrüstungsverifikation. Ein Teil der Arbeit stellt dabei die Entwicklung der NuDiVe-Übung

dar, ein anderer Fokus liegt auf der Simulation von Messungen an Plutonium durch Vergleich mit experimentellen Daten.

Nukleare Verifikation mit Virtueller Realität

von Moritz Kütt und Alexander Glaser

Im vergangenen Jahrzehnt waren weltweit signifikante Fortschritte bei der Entwicklung von Systemen für Virtuelle Realität (Virtual Reality, VR) und Erweiterte Realität (Augmented Reality, AR) zu beobachten. Während VR-Brillen zuvor Spezialentwicklungen für Nischenanwendungen waren, sind seit einigen Jahren kommerzielle Produkte am Markt, zu Preisen, die auch für private Anwender*innen erschwinglich sind. Einfachste Geräte sind Kartonaufsätze, die dreidimensionale Erlebnisse mithilfe gewöhnlicher Smartphones produzieren. Qualitativ besser sind dedizierte Brillen; eines der ersten solchen Produkte war »Oculus Rift«, weitere prominente Beispiele sind die Geräte von Sony (für PlayStation®) und von Valve/HTC (HTC Vive). Die letztgenannten Systeme ermöglichen Nutzer*innen neben der bloßen Betrachtung dreidimensionaler Welten auch die freie Bewegung im virtuellen Raum und die Interaktion mit virtuellen Objekten. VR wird oft als Unterhaltungstechnologie angesehen, die Nutzung ist aber keineswegs auf Spiele und interaktive Filme beschränkt. Von den Herstellern werden die Produkte auch für professionelle Anwendungen beworben und genutzt, vor allem im Bereich Produktdesign und als Hilfsmittel in Trainings.

Die Nutzung von VR für Anwendungen im Kernenergiebereich ist keineswegs neu. Seit über 15 Jahren finden sich entsprechende Beispiele. Die Anwendungen werden eingesetzt, um Sicherheits- und Betriebspersonal weiterzubilden oder um Arbeitsabläufe im Betrieb sowie insbesondere bei der Außerbetriebssetzung und dem Rückbau von Kernkraftwerken zu planen.1 Auch die Internationale Atomenergieorganisation (IAEO) hat den Einsatz der Technologie zur Verbesserung von Inspektionen bereits erprobt.2 Das im Folgenden vorgestellte, in der Arbeitsgruppe »Program on Science and Global Security« (SGS) der Princeton University entwickelte System zum Entwerfen, Erproben und Verbessern von Inspektionsprotokollen für Verifikationsaufgaben ist jedoch die erste VR-Anwendung für nukleare Abrüstung und Rüstungskontrolle.3

Entwicklung von Inspektionsprotokollen

Abrüstungs- und Rüstungskontrollverträge sehen Inspektionen vor, damit sich die Vertragsparteien durch gegenseitige Besuche direkt von der Vertragseinhaltung überzeugen können. Sie dienen sowohl der Vertrauensbildung zwischen Staaten als auch zur Abschreckung vor möglichen Vertragsverletzungen. Die IAEO führt regelmäßig Inspektionen in Nichtkernwaffenstaaten durch, um sicherzustellen, dass zivile Kernenergieanlagen und -materialien nicht für militärische Zwecke missbraucht werden. Auch in Kernwaffenstaaten gibt es solche Inspektionen sporadisch im Rahmen freiwilliger Vereinbarungen. Bis zur erfolgreichen Umsetzung des derzeit von Auflösung bedrohten Washingtoner Vertrags über nukleare Mittelstreckensysteme (INF-Vertrag) verifizierten bis 2001 amerikanische Experten die Eliminierung russischer Mittelstreckenraketen und umgekehrt. Der kürzlich beschlossene »Vertrag über das Verbot von Kernwaffen« (engl. Abkürzung TPNW oder kurz »Ban Treaty«) sowie künftige Verträge, wie etwa ein Verbot nuklearer Spaltmaterialien, werden neue Arten von Inspektionen vorsehen und benötigen.

Typischerweise sind solche Inspektionen genau geregelt und geplant und müssen viele Anforderungen erfüllen. Die Besuche gelten oft Anlagen und Einrichtungen, die eine wichtige Rolle für die nationale Sicherheit der besuchten Staaten spielen und ggf. auch Zwecken dienen, die keinen Inspektionen unterliegen. Die Gastgeberländer wollen sicherstellen, dass über die nötigen Informationen hinaus keine weiteren, möglicherweise sensitiven, Details preisgegeben werden. Die Inspektor*innen wiederum erwarten, dass die Inspektionen so gestaltet sind, dass heimliche Aktivitäten aufgedeckt werden können. Technische Verfahren und Messungen unterstützen den Verifikationsprozess, müssen aber schon im Vorfeld gründlich geplant werden. Das Mitbringen externer Geräte ist in vielen Situationen streng limitiert bzw. nicht vorgesehen. Inspektionsprotokolle regeln diese Interaktionen zwischen Gastgebereinrichtungen und Inspektor*innen. Sie müssen auch bei außergewöhnlichen Ereignissen (z.B. Funktionsfehlern von Geräten, Notfällen in Anlagen) eine vertrauensvolle Zusammenarbeit sicherstellen.

Die Nutzung von VR-Technologie kann in diesem Zusammenhang helfen, existierende und neue Inspektionsprotokolle zu verbessern und effektiv zu gestalten, und eröffnet neue Räume für die Entwicklung innovativer Ideen für Inspektionen im Rahmen bestehender sowie zukünftiger internationaler Verträge. Durch VR können Expert*innen von Regierungen, Nichtregierungsorganisationen, Thinktanks und wissenschaftlichen Einrichtungen in Mehrspieleranwendungen gemeinsam realistische Interaktion erfahren. Vernetzte Anwendungen erlauben sogar die Zusammenarbeit von Akteuren, die sich real an unterschiedlichen Orten oder in verschiedenen Ländern befinden. Es wird möglich, virtuelle Besuche in existierenden und noch zu planenden Anlagen durchzuführen.

Im Vergleich zu (bislang schon durchgeführten) aufwendigen Rollenspielen zum Testen von Inspektionsprotokollen erlaubt VR die Interaktion zwischen unterschiedlichen Staaten ohne die Notwendigkeit, Nicht-Staatsbürgern den Zutritt zu sensitiven Anlagen im Gastgeberland zu gewähren. Da die Simulationsumgebung exakt kontrolliert wird, besteht auch kein Risiko, dass durch die Tests sensitive Informationen preisgegeben werden. Inspektionen in virtueller Realität können abseits der eigentlichen Anlagen detailliert geplant werden. Die Durchführung selbst ist vergleichsweise kostengünstig und kann mit geringem Aufwand wiederholt werden. Im Rahmen von Wiederholungen sind einerseits exakte Reproduktionen voriger Situationen möglich. Andererseits erlaubt es die Technologie auch, rasche Änderungen an der simulierten Umgebung vorzunehmen und so neue Ideen schnell in praktische Beispiele umzusetzen.

»Unmaking the Bomb VR«

Die in Princeton entwickelte Anwendung ist ein erster Prototyp, um die Einsatzmöglichkeiten von VR zu erproben. Die dazu entworfene virtuelle Welt erlaubt es, unterschiedliche Prozesse in der nuklearen Abrüstungsverifikation durchzuspielen. Die simulierte Umgebung besteht momentan aus drei größeren Anlagenkomplexen: einer U-Boot-Werft mit einem U-Boot mit ballistischen Raketen, einer Fabrik zur Demontage nuklearer Sprengköpfe und einer Anlage, in der nukleares Spaltmaterial aus abgerüsteten Sprengköpfen für die Beseitigung vorbereitet werden kann. Alle Komplexe bestehen aus mehreren Gebäuden, zwischen denen sich die Nutzer*innen frei bewegen können. Die Gebäude sind realistisch modelliert, ohne jedoch direkte Ähnlichkeit zu existierenden Gebäuden aufzuweisen.

Die Anwendung basiert auf der Unity-Entwicklungsumgebung und ist für das VR-System »HTC Vive Pro« konzipiert. Von Beginn an wurde berücksichtigt, dass mehrere Nutzer*innen in der gleichen virtuellen Umgebung interagieren können. Dazu gibt es eine Serverkomponente, die den Inspektionsverlauf steuert, und die Möglichkeit, mehrere Clientcomputer zu verbinden. Alle Beteiligten können sich über die in die VR-Brille integrierten Mikrofone und Kopfhörer sprachlich verständigen und sich gegenseitig in der virtuellen Welt sehen und miteinander interagieren. Zusätzliche Beobachter*innen können das Geschehen auch ohne VR-Brille auf Monitoren verfolgen.

Über die Serverkomponente ist es möglich, beliebige Startszenarien für eine Inspektion zu definieren. Diese Szenarien werden in einer Textdatei im XML-Format beschrieben. Je nach Situation sind die Details beiden Parteien oder nur dem inspizierten Land bekannt, das nun entscheiden kann, ob es in das Szenario beispielsweise eine Vertragsverletzung einfügt. Unterschiedliche vertragsrelevante Objekte können frei platziert werden. Es ist zum Beispiel möglich, für bis zu 24 Interkontinentalraketen im U-Boot die Anzahl der Sprengköpfe vorzugeben. Weitere Sprengköpfe können in Containern in beliebigen Gebäuden platziert werden. Auch Sprengkopfkomponenten und Spaltmaterial können in Containern aufgestellt werden. Außerdem ist es möglich, leere Container zu platzieren, etwa als Ablenkungsmanöver. Während der Inspektionen können die Teilnehmer*innen die Objekte an neue Orte bewegen und entsprechend mit ihnen interagieren, z.B. Sprengköpfe abrüsten.

Neben der Interaktion mit den Objekten stehen den Spieler*innen eine Reihe von realistisch implementierten Verifikationstechnologien zur Verfügung. Diese können im Rahmen der simulierten Inspektion genutzt werden und bilden das reale Verhalten der Objekte nach. Einfache Instrumente sind ein Geigerzähler und ein Neutronendetektor. Eine speziell entwickelte Physikroutine ermöglicht es, dass die Anzeigen der Geräte die Signale von im Raum simulierten Strahlenquellen realistisch wiedergeben. So können echte Kernwaffen von Attrappen unterschieden oder Räume zu Beginn einer Inspektion auf unerwartete Strahlungsquellen untersucht werden. Eine erweiterte Stufe der Physikroutine erlaubt es darüberhinaus, die Energieverteilung der emittierten Strahlung korrekt zu simulieren, auch wenn die Strahlung zwischen Quelle und Detektor durch andere Objekte abgeschwächt oder abgeschirmt wird. Diese Funktion wird von der »Information Barrier eXperimental« verwendet, die die Gammaspektren verschiedener Objekte vergleicht. Das virtuelle Gerät ist einem in Princeton entwickelten realen Messsystem nachempfunden. Weitere verfügbare Technologien sind Radioaktivitätsmelder für Türen, Siegel zur Verplombung von Containern und Kameras zur Videoüberwachung.

Verifikationsszenarien

Mit den existierenden Komponenten kann eine Vielzahl von Inspektionsprotokollen simuliert werden. Beispielhaft werden im Folgenden zwei schon getestete Szenarien beschrieben.

Das erste Szenario behandelt die Verifikation während der Denuklearisierung der Demokratischen Volksrepublik Korea. Ein erster wichtiger Schritt in fast allen möglichen zukünftigen Vereinbarungen wird es sein, sicherzustellen, dass nordkoreanische Kernwaffen von den Raketen des Landes getrennt gelagert werden. Im vorbereiteten Szenario ist eine kleine Zahl thermonuklearer Waffen in einem Bunker gelagert. Die Sprengköpfe sind Photos nachempfunden, die von der nordkoreanischen Regierung verbreitet wurden. Inspektor*innen und Vertreter*innen des Gastgeberlandes können in diesem Bunker navigieren. Mit Geigerzählern kann überprüft werden, ob die Sprengköpfe radioaktives Material enthalten. Anschließend können Sprengköpfe in Container verpackt und abgestellt werden. Auf Ersuchen der Inspektor*innen können ein Radioaktivitätssensor an der Bunkertür oder Kameras im Bunker installiert werden. Inspektor*innen können direkt sehen, welchen Bereich die Kamera einsieht. Nach der virtuellen Inspektion ist es möglich, aufgenommenes Filmmaterial anzusehen.

Ein zweites Szenario beschreibt einen Vorgang, der zukünftig Teil der Verifikation von nuklearer Abrüstung in Kernwaffenstaaten sein kann: »Get the Golden Warhead«. Eine der schwierigsten Verifikationsaufgaben ist es, die Authentizität eines Sprengkopfes zu bestätigen, besonders wenn Inspektor*innen keine Informationen über das Design des Sprengkopfs erhalten dürfen. Ein unter diesen Umständen gängiger Ansatz ist es, technische Verfahren zu finden, die zwei oder mehrere Objekte aufgrund ihrer radioaktiven Emissionen vergleichen können. Um die Authentizität einer größeren Zahl von Objekten zu bestätigen, ist es nötig, dass die Inspektor*innen bei mindestens einem der Objekte davon überzeugt sind, dass es sich um einen realen Sprengkopf handelt (Referenzobjekt, auch oft als »Golden Warhead« bezeichnet). In der VR-Anwendung kann ein solches Referenzobjekt generiert werden, indem die Gastgeber*innen einen stationierten Sprengkopf unter Aufsicht von Inspektor*innen in einen Container verpacken. So können die Inspektor*innen z.B. in der U-Boot-Werft nach dem Zufallsprinzip eine Interkontinentalrakete des U-Bootes auswählen, von der ein Sprengkopf entfernt wird. In der VR-Anwendung wird die Entladung der Rakete durch eine kurze Animationssequenz dargestellt. Während der Entladung ist es Aufgabe der Inspektor*innen, Sprengkopf und Rakete kontinuierlich zu überwachen, sodass am Ende des Vorgangs hohes Vertrauen in die Echtheit des Objektes besteht.

Der Prototyp zeigt schon jetzt, dass VR-Anwendungen bei der Verhandlung von Inspektionsprotokollen hilfreich sein können. Insbesondere in Zeiten rückläufiger Kooperation im Bereich nuklearer Rüstungskontrolle ist es sinnvoll, zusätzliche Optionen für Verhandlungen zur Verfügung zu stellen und Räume zu schaffen, in denen neue, innovative Ansätze einfach erprobt werden können. Virtuelle Realität, gekoppelt mit Mehrspielerfähigkeiten und der realistischen Simulation von Verifikationstechnologien, ist hier ein leistungsfähiges Instrument, das relativ kostengünstig und zugleich unkompliziert eingesetzt werden kann.

Das beschriebene System wurde bisher in vier größeren Simulationen vorgestellt und getestet. Erste Tests wurden in Inspektionssimulationen mit Studierendengruppen ausgeführt; anschließend wurde das System Diplomat*innen bei den Vereinten Nationen in Genf und Inspektor*innen der Internationalen Atomenergieorganisation in Wien präsentiert. In allen Fällen war das Feedback positiv; die Teilnehmer*innen konnten sich rasch in die virtuelle Umgebung einfinden und Inspektionen durchführen. In der Zukunft ist geplant, die einzelnen Komponenten des Systems (3D-Modelle, Steuerungselemente etc.) anderen Wissenschaftler*innen zur Verfügung zu stellen, die Zahl an verfügbaren Verifikationsinstrumenten zu erhöhen und die Physikroutine weiter zu optimieren. Wir hoffen auch, zeitnah mit weiteren Partner*innen simulierte Inspektionen durchführen zu können, um die Nützlichkeit zu demonstrieren und neue Ideen für die politische und technische Zusammenarbeit von Staaten im Bereich der nuklearen Rüstungskontrolle zu generieren.

Anmerkungen

1) Vgl. z.B. Rindahl, G.; Johnsen, T.; Øwre, F.; Iguchi, Y. (2003): Virtual reality technology and nuclear decommissioning. In: Internationale Atomic Energy Organisation: Safe Decommissioning for Nuclear Activities. Proceedings of an International Conference, Berlin, Germany, 14-18 October 2002.

Augusto, S.C.; Mol, A.C.A.; Mol, P.C.; Sales, D.S. (2009): Using virtual reality in the training of security staff and evaluation of physical protection barriers in nuclear facilities. International Nuclear Atlantic Conference 2009, Rio de

Janeiro,

Brazil.

Li, M.-K.; Liu, Y.-K.; Peng, M.-J.; Xie, C.-L.; Yang, L.-Q. (2018): A fast simulation method for radiation maps using interpolation in a virtual environment. Journal of Radiological Protection, Vol. 38, No. 3, S. 892-907.

2) Gonçalves, J.G.M.; Moltó-Caracena, T.; Sequeira, V.; Vendrell-Vidal, E. (2010): Virtual reality based system for nuclear safeguards applications. IAEA Safeguards Symposium, 1-5 November 2010.

Tackentien, J.K. (2013): Lessons Learned and Potential Paths Forward in Virtual Reality Developments for the International Atomic Energy (Member States Support Programs Supporting the International Atomic Energy Agency). 54th Annual Meeting of the Institute of Nuclear Materials Management, Palm Desert, CA, USA, 2013.

3) Kütt, M.; Glaser, A.; Patton, T.; Göttsche, M. (2018): Nuclear Inspections in the Matrix – Virtual Reality for the Development of Inspection Approaches in New Facility Types. IAEA Safeguards Symposium, Vienna, 5-9 November 2018.

Moritz Kütt und Alexander Glaser sind Friedensforscher und Aktivisten für eine Welt ohne Kernwaffen. Beide sind Physiker und Mitglieder des Program on Science and Global Security an der Princeton University in den USA. Ihre Forschung behandelt Verifikationstechnologien für Rüstungskontrolle und damit zusammenhängende politische Fragen.

Neue Techniken zur Überwachung von Kernwaffenlagern

von Ulrich Rührmair und Sebastien Philippe

Zu Hochzeiten des Kalten Krieges existierten Schätzungen zufolge ca. 64.000 Kernwaffen weltweit (Kristensen und Norris 2013). Nach dem Ende des Kalten Krieges und im Kielwasser des Reykjavik-Gipfels zwischen US-Präsident Ronald Reagan und dem sowjetischen Generalsekretär Michail Gorbatschow im Jahr 1986 gelang es, diese Zahl auf ca. 15.000 zu reduzieren (Kristensen und Norris 2017). Zur praktischen Umsetzung dieses höchst erfolgreichen Abrüstungsprozesses wurde in der Regel eine duale Strategie verfolgt: Zum einen einigten sich die beteiligten Nationen auf politische und vertrauenschaffende Mittel, wie regelmäßigen Dialog und Verträge; zum anderen wurden Inspektionen eingeführt, um die faktische Einhaltung von Vereinbarungen zu überprüfen. Das Vorgehen folgte damit dem bekannten Reagan’schen Motto »trust, but verify« (Wikipedia 2019).

Inspektionen ohne Vertrauen?

Auf der technischen Seit stellte sich dabei von Anfang an die Frage, wie sich bilaterale Inspektionen und Kontrollen in der Praxis durchführen lassen, wenn zwischen den beteiligten Nationen kein oder nur ungenügendes Vertrauen besteht und beide Partner auch keine vertrauenswürdigen Dritten akzeptieren. Ist es in Umkehrung des Reagan’schen Mottos möglich, »ohne jegliches Vertrauen zu verifizieren«? Die damit verbundenen fundamentalen Schwierigkeiten lassen sich anhand eines einfachen Szenarios illustrieren: Nehmen wir an, im Rahmen eines Abrüstungsvertrages möchte Staat X ein Lager von Staat Y auf dessen Staatsgebiet überprüfen, beispielsweise daraufhin, ob Waffen oder Sprengköpfe aus diesem Lager entfernt oder neu dorthin verbracht wurden. Dies setzt idealerweise voraus, dass bestimmte Sensoren in diesem Lager installiert werden. Doch wer stellt diese Sensoren her?

Diese Frage führt zu einem offensichtlichen Dilemma: Staat X wird keinen Daten von Sensoren vertrauen, die von Staat Y zur Überwachung des eigenen Lagers hergestellt wurden. Gleichzeitig wird Staat Y keine Geräte und Sensoren in seinem Lager zulassen, die von Staat X hergestellt wurden, denn diese könnten zusätzliche Daten messen und an Staat X weitergeben oder im Konfliktfall eine versteckte, aus der Ferne auslösbare Funktionalität besitzen, welche die Waffen im Lager beschädigt oder sogar außer Kraft setzt.

Das Erkennen zusätzlicher Funktionalitäten des Sensors sowohl auf Hardware- als auch auf Softwareebene ist nach aktuellem Stand der Wissenschaft äußerst schwierig: So genannte Hardware-Trojaner können zum Beispiel selbst auf der physikalischen, Sub-Layout-Ebene eines Computerchips installiert werden und sind in der Praxis außerordentlich schwer zu identifizieren. Dasselbe gilt für Softwarefunktionen, wie Backdoors und andere versteckte Mechanismen. Das grundlegende Dilemma besteht darin, dass jede komplexe elektronische Hardware und jeder Sensor eine Art »Black Box« ist, deren Funktionalität sich von außen nur sehr schwer umfassend feststellen lässt. Dies gilt für »Smart Devices« in privaten Haushalten ebenso wie für Sensoren in Abrüstungsszenarien.

Parallel zur genannten »Vertrauensproblematik«, d.h. der Frage nach einem vertrauenswürdigen Hersteller der Sensoren, gibt es eine weitere Schwierigkeit, die man als »Absicherungsproblematik« bezeichnen könnte: Wie können die Sensoren und die Inspektionshardware gegen Attacken von Staat Y abgesichert werden, in dessen Zugriffsbereich sie sich ja über lange Zeit befinden? Wenn die Sensoren beispielsweise geheime kryptographische Schlüssel enthalten, um ihre Messwerte authentifizieren oder auch verschlüsseln zu können: Wie lassen sich diese gegen unberechtigten Zugriff durch Staat Y schützen?

Die verlässliche Absicherung von solchen Schlüsseln (und generell von Speicherinhalten in Hardware) ist oft bereits dann ein Problem, wenn es sich bei den Hackern um einzelne, wenn auch oft sehr kreative Individuen handelt. Sie ist jedoch ungleich schwieriger, wenn der potentielle Angreifer ein Staat mit annähernd unbeschränkten Ressourcen ist und Zugang zu jeglicher modernen Technologie hat. Eine verlässliche, langfristige Absicherung von Schlüsseln und Speicherinhalten ist unter diesen Umständen äußerst schwer, vielleicht sogar unrealistisch.

Die genannte Vertrauens- und Absicherungsproblematik hat in der Praxis zu einer Reihe von komplizierten Ad-hoc-Mechanismen und -Protokollen geführt, die aber nicht immer allen Anforderungen der inspizierenden Partei (»Inspektor«) und der inspizierten Partei (»Gastgeber«) genügen, manchmal auch konzeptionell noch nicht endgültig zufriedenstellen können. Z.B. existieren Vorschläge, dass Inspektor und Gastgeber die Sensoren »gemeinsam« entwerfen und herstellen bzw. das Projekt in Teilschritte unterteilen könnten, die abwechselnd von den Vertragspartnern abgearbeitet werden. Da jedoch bereits das Fälschen einzelner, unabhängiger Unterkomponenten in Hard- und Software ausreicht, um die Sicherheit des gesamten Systems zu gefährden, führt ein solcher Ansatz nicht notwendigerweise zum Ziel. Eine andere Möglichkeit besteht darin, dass der Gastgeber der Inspektionen mit großem Vorlauf Zugang zur später eingesetzten Ausrüstung und zu den Gerätschaften des Inspektors erhält. Dies führt aber zum bereits genannten Problem, dass sich in komplexen elektronischen Geräten selbst dann nicht alle Funktionalitäten verlässlich feststellen lassen. Es birgt außerdem das Risiko, dass die Inspektionsgeräte vom Gastgeber verändert und manipuliert werden und somit aus Sicht des Inspektors wiederum nicht mehr sicher sind. Letztlich führt die Situation des mangelnden gegenseitigen Vertrauens zu einer fundamentalen Problematik, die sich mit klassischen Ansätzen nur sehr schwer in den Griff bekommen lässt.

Neue Techniken: PUFs und Virtual Proofs

In einer Reihe von jüngeren Veröffentlichungen wurden mit so genannten »Physical Unclonable Functions« (Pappu et al. 2002; Gassend et al. 2002) und »Virtual Proofs of Reality« (Rührmair et al. 2015) allerdings zwei neue Sicherheitstechniken entwickelt, die bei geschicktem Einsatz dazu beitragen könnten, die genannte Problemlage aufzubrechen. Sie bringen zwei in unserem Zusammenhang sehr wichtige Vorteile mit sich: Zum einen können sie die Verwendung komplexer elektronischer, nur schwer kontrollierbarer Sensoren teilweise umgehen, indem sie diese durch einfache, zufällig strukturierte und vollkommen passive Bauteile ersetzen. Diese können deutlich leichter auf ihre Funktionalität hin überprüft werden. Zum anderen vermeiden sie klassische digitale Schlüssel in den Sensoren, die in unserem obigen Beispiel auf Dauer nur schwer vor Staat Y geheim gehalten werden könnten.

Lassen Sie uns diese beiden neuen Techniken im Folgenden kurz beschreiben, bevor wir zum Abschluss dieses Artikels ihre mögliche Anwendung in unserem Waffeninspektionsszenario skizzieren.

»Physical Unclonable Functions« (PUFs) wurden 2002 von zwei unabhängigen Forschungsgruppen am Massachusetts Institute of Technology (MIT) eingeführt (Pappu et al. 2002; Gassend et al. 2002). Sie beruhen im Kern darauf, dass fast alle makroskopischen Strukturen, die uns in unserer Alltagswelt umgeben, eine einzigartige Feinstruktur im Mikrometer- oder Nanometerbereich aufweisen. Grob gesprochen sind nicht nur Menschen einzigartig (und damit zweifelsfrei und fälschungssicher identifizierbar), sondern auch fast alle Gegenstände, denen wir jeden Tag begegnen.

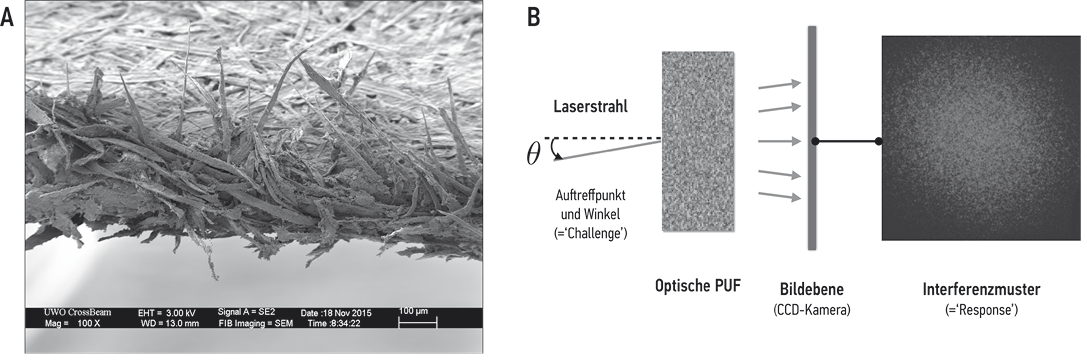

Ein frappierendes Beispiel wird in Abb. 1(A) gezeigt: Papier, ein seit Kindertagen vertrautes Alltagsmedium, weist eine äußerst komplexe Feinstruktur auf, die jedes Blatt zu einem echten Unikat macht. Obwohl sich ein einzelnes Blatt Papier sehr billig und effizient herstellen lässt, lässt es sich in seiner individuellen Struktur selbst mit beliebigen finanziellen Ressourcen nicht perfekt und aufs Atom genau duplizieren oder klonen; die dafür notwendige, ultra-präzise 3D-Fertigungstechnologie existiert schlicht nicht. 3D-Drucker beispielsweise sind auf andere Materialien beschränkt und erreichen außerdem bei Weitem nicht die notwendigen Auflösungen für ein perfektes, absolut genaues Duplikat.

Abb. 1 – (A) Abrisskante einer normalen Papierseite, welche die zufällige Struktur der Kante und der Papierseite selbst zeigt (Abb. von Todd Simpson, Western University, Western Nanofabrication Facility, Kanada). (B) Schematische Illustration einer optischen PUF.

Der Grund für die gezeigten individuellen Variationen sind nicht-kontrollierbare Schwankungen und Zufälligkeiten im Herstellungsprozess des Papiers. Interessanterweise kann deshalb auch der ursprüngliche Hersteller selbst kein genaues Duplikat anfertigen, da die genannten Zufälligkeiten für ihn selbst ebenfalls unkontrollierbar sind. Diese Tatsache wird im PUF-Jargon oft als »Manufacturer Resistance« (Gassend et al. 2002) bezeichnet. Sie impliziert, dass auch der Hersteller selbst nicht betrügen kann – eine Eigenschaft, die klassischen elektronischen und auf geheimen kryptographischen Schlüsseln beruhenden Systemen meist fehlt.

Dies macht jedes Stück Papier zu einem einzigartigen und nicht-klonbaren Objekt, einem Unikat. Die wesentliche Leistung der beiden genannten Forschungsgruppen am MIT bestand nun darin, dass sie dieses bereits bekannte Phänomen physikalischer Unikate auf eine besonders wohldurchdachte Art und Weise sicherheitstechnisch nutzbar machten: Sie führten nicht-klonbare Objekte ein, die ein besonders kompliziertes Eingabe-Ausgabe-Verhalten besitzen bzw. zulassen, nämlich PUFs.

Die zugrundliegende Idee lässt sich am Beispiel einer optischen PUF (Pappu et al. 2002) veranschaulichen; sie ist in Abbildung 1(B) schematisch dargestellt. Eine solche optische PUF ist letztlich nichts anderes als ein kleines, transparentes Plastikplättchen, in dem beim Herstellungsprozess sehr viele sehr kleine Glaskügelchen zufällig verteilt wurden. Nach dem Aushärten des Plastiks nehmen sie feste, aber zufällige Positionen ein, die bei jeder optischen PUF individuell anders sind. Richtet man einen Laserstrahl mit einem bestimmten Auftreffpunkt und Auftreffwinkel auf diese PUF, findet innerhalb der PUF ein sehr komplexer Streuungs- und Interferenzprozess statt.

Dabei wird ein kompliziertes Interferenzmuster ausgegeben, das von den individuellen Positionen der Glaskügelchen in dieser PUF, dem Auftreffpunkt und dem Auftreffwinkel des Lasers abhängt (siehe Abb. 1(B)). Dieses Muster lässt sich nicht numerisch vorhersagen, sondern nur durch eine physikalische Messung an der PUF selbst abfragen. Der Laserstrahl (und sein Auftreffpunkt und -winkel) werden dabei im PUF-Jargon als »Challenge«, das resultierende individuelle Interferenzmuster als »Response« bezeichnet. Die PUF selbst, d.h. die genauen Positionierung der zufällig verteilten Glaskügelchen, ist mit momentan existierenden Herstellungsverfahren nicht »klonbar« oder nachbaubar (Pappu et al. 2002)], ebenso wenig wie die oben diskutierte Papieroberfläche.

Das komplexe Challenge-Response-Verhalten optischer PUFs kann beispielsweise für Identifikationsprotokolle eingesetzt werden (Pappu et al. 2002). Dabei wird zunächst in einer vorbereitenden »Set-up-Phase« eine sehr kleine Teilmenge der praktisch unerschöpflich vielen Challenge-Response-Paare (CRPs) der PUF gemessen; man erhält dabei einen »Fingerabdruck« der PUF. Er kann später verwendet werden, um die PUF und ihren Träger über digitale Kommunikationskanäle zu identifizieren (Pappu et al. 2002). Dabei werden zufällig ausgewählte Challenges aus dem Fingerabdruck an die PUF geschickt, die mit den richtigen, zugehörigen Responses antworten muss. Angreifer, die nicht wissen, welcher Teil der vielen PUF-CRPs zur Identifikation verwendet wird, greifen ins Leere, selbst wenn sie früher einmal Zugriff auf die PUF hatten.

Eine wichtige Besonderheit dieser Identifikationsprotokolle besteht darin, dass das eigentliche Identifikationselement eine passive, nicht-elektronische, sehr simple Struktur aus Plastik ist: die optische PUF, die sich vergleichsweise leicht auf versteckte Funktionalitäten überprüfen lässt. Außerdem muss diese optische PUF nicht wie sonst üblich geheime digitale Schlüssel enthalten, um sich identifizieren zu können. Beide Eigenschaften werden uns später bei der Lösung des genannten Vertrauens- und Absicherungsproblems bei Waffeninspektionen zugutekommen.

Die zweite oben angesprochene neue Technik, »Virtual Proofs of Reality« (VP) (Rührmair et al. 2015), baut konzeptionell auf PUFs auf. Sie bereitet aus heutiger Sicht recht unmittelbar die Anwendung von PUFs für Waffeninspektionen vor. VPs fragen vereinfacht gesagt, inwieweit sich bestimmte physikalische Aussagen mithilfe von PUFs (anstatt mit klassischen Sensoren und klassischen geheimen Schlüsseln in diesen Sensoren) nachweisen lassen. Kann mithilfe eines VP beispielsweise die Temperatur einer PUF nachgewiesen werden? Kann man anhand eines VP beweisen, dass eine optische PUF unwiederbringlich zerstört wurde? Kann durch einen VP gezeigt werden, dass zwei optische PUFs eine bestimmte räumliche Distanz und relative Position zueinander haben? All dies ist in der Tat möglich, wie in den ursprünglichen Publikationen zu VPs gezeigt (Rührmair et al. 2015).

Zwei Anwendungsbeispiele

Dies eröffnet die Option zur Anwendung von VPs für Waffeninspektionen, die wir anhand von zwei Beispielen kurz skizzieren möchten.

Zum einen ergibt sich aus dem oben Gesagten, dass auch jedes Waffenlager eine einzigartige, nicht-klonbare Struktur hat, Wände, Container und andere Gegenstände im Lager eingeschlossen. Jedes Waffenlager lässt sich daher als eine – wenn auch sehr große – PUF auffassen (RUBIN 2018). Wenn man nun ein komplexes Radiowellensignal im Lager erzeugt (eine komplexe, radiowellen-basierte Challenge), so entsteht durch die Streuung der Radiowellen im Lager eine ebenso komplexe Response. Viele der einzigartigen und nicht-klonbaren Charakteristika des Lagers bilden sich in dieser Response ab. Sie ist somit prinzipiell geeignet, den unveränderten Zustand eines Lagers nachzuweisen, d.h. dem externen Inspektor zu beweisen, dass nichts an diesem Lager verändert wurde (RUBIN 2018). Das grundlegende Konzept ist in Abb. 2 illustriert. Dabei können einzelne »Fingerabdrücke« der momentanen Konfiguration erzeugt und bei den Inspektionen eingesetzt werden oder auch eine ganze Serie Fingerabdrücke zu unterschiedlichen Zeitpunkten, die nachweisen, dass niemand das Lager verändert hat, denn dies würde zu einem veränderten Radiowellen-Fingerabdruck führen.

Abb. 2 – Typisches Kernwaffenlager mit sichtbaren individuellen Unregelmäßigkeiten an Wänden, Boden und Containern (Hintergrundbild von Nuclear Futures Laboratory, Princeton University). Mithilfe von Radiowellen lässt sich ein einzigartiger Fingerabdruck der momentanen Konfiguration erstellen.

In diesem Zusammenhang ergeben sich zwei technisch interessante Fragen. Erstens: Wie wird die Challenge, d.h. das komplexe Anregungssignal, im Lager erzeugt? Eine Möglichkeit besteht darin, eine einzelne Sendeantenne und eine Anordnung von k Spiegeln zu verwenden, bei denen jeder Spiegel unabhängig zwischen n Positionen gedreht werden kann; dies führt zu nk verschiedenen möglichen Spiegelstellungen und damit ebenso vielen verschiedenen Challenges (RUBIN 2018). Selbst bei moderaten Werten von n und k wird nk schnell so groß, dass eine riesige Zahl an möglichen Challenge-Response Paaren resultiert, die sich nicht mehr alle in der Praxis auslesen lassen, weil dies schlicht zu lange dauern würde. Eine zweite interessante Frage ist, ob die Sicherheit der Methode dadurch verbessert werden kann, dass man spezielle, in ihrem Streuverhalten besonders komplexe und nicht-klonbare PUF-Materialien für die Wände oder Container des Lagers verwendet. Z.B. wäre eine nicht-klonbare »PUF-Tapete« vorstellbar (RUBIN 2018), welche die Wände oder Container bedeckt. All dies könnte dazu beitragen, die Sicherheit weiter zu erhöhen. Es würde zu einem Inspektionsverfahren führen, bei dem keine geheimen kryptographischen Schlüssel und keine eigens abgesicherten Sensoren nötig sind (RUBIN 2018).

Ein zweites, abschließendes Beispiel für die Anwendbarkeit von Virtual Proofs und PUFs im Bereich von Kernwaffeninspektionen ist die Konstruktion optischer PUFs, die empfindlich auf Strahlung reagieren. Durch Verwendung entsprechender Materialien scheint es denkbar, dass eine optische PUF, die Strahlung ausgesetzt ist, ihre interne Struktur irreversibel verändert. Dies führt zu einer schlüsselfreien, nicht-elektronischen Struktur, die als sicherer und nicht-fälschbarer Sensor für Strahlung innerhalb der Lager verwendet werden kann. Ein solcher optische PUF-Sensor lässt sich leichter als andere Sensoren auf versteckte Funktionalitäten testen und ist sicherer als andere Hardware-Systeme vor invasiven Attacken zum Auslesen digitaler Schlüssel geschützt – da er gar keine solchen Schlüssel enthält (weiterführend siehe Philippe et al. 2016; Rührmair et al. 2015).

Weitere Grundlagenforschung zur Umsetzung der obigen Konzepte scheint sinnvoll und geboten. Im Erfolgsfall ergäbe sich eine qualitativ völlig neue Methode, um im Rahmen von Abrüstungsverträgen Waffenlager auch bei ungenügendem Vertrauen zwischen beiden Parteien – und auch ohne klassische Schlüssel in den Sensoren – mit hoher Zuverlässigkeit zu überprüfen. Sie hätte das Potential, zu einer grundlegenden Veränderung der momentan üblichen Inspektionspraxis zu führen.

Literatur

Gassend, B.; Clarke, D.; Van Dijk, M.; Devadas, S. (2002): Silicon physical random functions. In: Association for Computing Machinery: Proceedings of the 9th ACM Conference on Computer and Communications Security, S. 148-160.

Kristensen, H.M.; Norris, R.S (2013): Global nuclear weapons inventories, 1945-2013. Bulletin of the Atomic Scientists, Vol. 69, Nr. 5, S. 75-81.

Kristensen, H.M.; Norris, R.S. (2017): Worldwide deployments of nuclear weapons, 2017. Bulletin of the Atomic Scientists, Vol. 73, Nr. 5, S. 289-297.

Pappu, R.; Recht, B.; Taylor, J.; Gershenfeld, N. (2002): Physical one-way functions. Science, Vol. 297, Nr. 5589, S. 2026-2030.

Philippe, S.; Kütt, M.; McKeown, M.; Rührmair, U.; Glaser, A. (2016): The Application of Virtual Proofs of Reality to Nuclear Safeguards and Arms Control Verification. In: Institute of Nuclear Materials Management: 57th Annual INMM Meeting.

RUBIN (2018): IT-Sicherheit – Atomsprengköpfe zählen, ohne hinzuschauen. RUBIN, Wissenschaftsmagazin der Ruhr Universität Bochum, Ausgabe 1/2018; https://news.rub.de/rubin.

Rührmair, U. et al. (2015): Virtual proofs of reality and their physical implementation. In: Institute of Electrical and Electronics Engineers: 2015 IEEE Symposium on Security and Privacy.

Wikipedia (2019): Trust, but verify. en.wikipedia.org.

Dr. Dr. Ulrich Rührmair, MSc (Oxford), hatte Gruppen- und Projektleiterpositionen an der TU München und der Ruhr-Universität Bochum inne. Er ist momentan Gast an der Ludwig-Maximilians-Universität München.

Dr. Sebastien Philippe ist Wissenschaftler am Belfer Center for Science and International Affairs, Harvard Kennedy School of Government, Harvard University.

Überprüfung waffenfähiger Spaltmaterialien

von Malte Göttsche

Auf der Welt gibt es heute etwa 14.500 Kernwaffen (Kristensen und Norris 2018), zusätzlich besitzen die Kernwaffenstaaten erhebliche Bestände an waffenfähigen Spaltmaterialien, die nicht für zivile Zwecke vorgesehen sind. Dabei handelt es sich um etwa 230 Tonnen Plutonium und 1.300 Tonnen hoch angereichertes Uran (Glaser und Göttsche 20127; IPFM 2015).

Eine umfassende Verifikation nuklearer Abrüstung sollte entsprechend zwei Säulen umfassen. Die erste hat das Ziel, die Bestände an nuklearen Sprengköpfen sowie deren Zerlegung zu verifizieren. Dies alleine wäre jedoch nicht ausreichend: Erstens könnten mit den vorhandenen Beständen an waffenfähigen Spaltmaterialien mehr als 150.000 Kernwaffen neu produziert werden. Zweitens könnte in Anreicherungsanlagen neues hoch angereichertes Uran und in Reaktoren und Wiederaufarbeitungsanlagen neues Plutonium produziert werden. Und drittens könnten auch die Materialien, die aus (verifiziert) abgerüsteten Kernwaffen stammen, zum Bau neuer Sprengköpfe verwendet werden. Die alleinige Verifikation der Zerlegung von Kernwaffen würde also keine Aussage darüber zulassen, ob die Anzahl der Sprengköpfe insgesamt sinkt.

Daher ist als zweite Säule die Verifikation der waffenfähigen Spaltmaterialien notwendig. Im Wesentlichen ergeben sich daraus drei Aufgaben: Erstens muss überprüft werden, dass keine Spaltmaterialien für Waffenzwecke neu produziert werden. Zweitens muss sichergestellt werden, dass deklarierte Bestände an waffenfähigen Materialien nicht für neue Kernwaffen verwendet werden – inklusive solcher aus dem Zerlegungsprozess von Kernwaffen. Die Deklaration der Spaltmaterialien könnte zunächst freiwillig und ggf. nur in Teilen erfolgen; im späteren Verlauf des Abrüstungsprozesses sollte sie jedoch verpflichtend und vollständig geschehen. Dann muss drittens verifiziert werden, dass keine militärisch signifikanten nicht-deklarierten Bestände existieren.

Einige dieser Verifikationsaufgaben wären Bestandteil eines Vertrags über das Verbot der Herstellung von Spaltmaterial für Waffenzwecke (Fissile Material Cutoff Treaty, FMCT). Über einen solchen Vertrag wird bereits seit Langem in der Genfer Abrüstungskonferenz – dem einzigen ständigen Gremium der Vereinten Nationen zur Ausarbeitung von Abrüstungsverträgen – diskutiert, allerdings bislang ohne wesentlichen Fortschritt. Während Konsens herrscht, dass ein solcher Vertrag die Produktion neuer Spaltmaterialien für Waffenzwecke unterbinden soll, ist ein großer Streitpunkt, inwiefern auch bereits existierende Bestände von diesem Vertrag abgedeckt werden sollen.

Außer bei künftigen multinationalen Vereinbarungen ist die Verifikation von Spaltmaterialien beispielsweise auch im nordkoreanischen Kontext von großer Bedeutung. Hier wäre in einem zukünftigen Denuklearisierungsprozess der Produktionsstopp waffenfähiger Spaltmaterialien zu verifizieren. Außerdem gehen heutige Einschätzungen über die Menge des von Nordkorea bereits produzierten hoch angereicherten Urans und des Plutoniums – und infolge dessen auch über die mögliche Anzahl der nordkoreanischen Sprengköpfe – weit auseinander. Verifikationsmaßnahmen könnten und müssten diesbezüglich mehr Klarheit schaffen (Glaser und Mian 2018).

Verifikation neu produzierter waffenfähiger Spaltmaterialien

Um die mögliche Verifikation in Kernwaffenstaaten einordnen zu können, lohnt sich ein Blick auf die Maßnahmen, welche die Internationale Atomenergieorganisation (IAEO) bereits in Nicht-Kernwaffenstaaten durchführt. Da die IAEO vor allem die Einhaltung von Artikel III des Nichtverbreitungsvertrags überprüft, legt sie den Schwerpunkt auf eine mögliche Materialabzweigung aus den zivilen Brennstoffzyklen der Nicht-Kernwaffenstaaten (IAEA 1972). Dazu führt die IAEO Vor-Ort-Inspektionen und Messungen in den entsprechenden Anlagen durch. Es werden auch Überwachungssysteme installiert, um über die Zeiträume zwischen den Inspektionen Informationen zu erhalten.